|

Добрый день! Подскажите пожалуйста как и когда получить диплом, после сдичи и оплаты????? |

Экономика информационной безопасности на примере оценки криптосистем

Оценка стойкости криптографических средств к идентифицированным угрозам

После того, как выделен набор атак, представляющих наибольшую угрозу для защищаемых данных, необходимо оценить способность криптосистемы противостоять этим атакам.

Базой для получения таких оценок может служить статистика взлома и успешных атак на криптосистемы. Например, известно, что стартовавший в 1997 г. на сайте www.distributed.net проект "распределенного взлома" RC5-64 (блочного шифра компании RSA, использующего 64-битный ключ) [7.29], в котором на добровольной основе приняли участие более 300 тысяч пользователей глобальной сети, был успешно завершен за пять лет (1757 дней) - за это время было перебрано 85% всего пространства ключей. Однако такая информация, во-первых, не всегда доступна, а, во-вторых, со временем теряет актуальность, т.к. повышение производительности вычислительной техники и появление новых видов атак на шифры ведет к понижению стойкости известных криптографических алгоритмов. Для проверки надежности шифров, используемых в криптосистеме, специалисту необходим набор инструментальных средств, позволяющих осуществлять криптоанализ и не предполагающих у использующего их специалиста наличия глубоких знаний в программировании или электротехнике. В качестве примера можно привести упомянутые в п.1.1 автоматизированные средства анализа криптопротоколов [7.7] или прототип программного комплекса для моделирования атак по побочным каналам [7.37], описанный в [7.19]. Моделирование аппаратного обеспечения в работе [7.19 осуществляется с использованием SystemC [7.2] - языка проектирования и верификации моделей системного уровня, реализованного в виде библиотеки на C++ с открытым исходным кодом. На примере программных и аппаратных реализаций шифра AES показано, каким образом разработанный инструмент позволяет обнаружить уязвимости в реализации криптографического алгоритма.

Особого внимания заслуживают асимметричные криптосистемы. Функциональные возможности шифров с открытым ключом используются в разнообразных технологиях, в числе которых [7.33]:

- Управление идентичностью;

- Цифровая подпись кода;

- Доверенная платформа;

- Управление авторством;

- Построение VPN ;

- Гарантированное уничтожение информации;

- Защита от физической кражи носителя информации.

Процесс криптоанализа асимметричных шифров сопряжен с решением задач из теории чисел и общей алгебры, т.к. практически все используемые алгоритмы асимметричной криптографии основаны проблемах факторизации и дискретного логарифмирования в различных алгебраических структурах. Чтобы определить, могут ли математические задачи той или иной размерности считаться достаточно прочным фундаментом для криптографических целей, специалисту требуются инструментальные средства, позволяющие оценивать быстродействие алгоритмов факторизации и дискретного логарифмирования. Необходимо учитывать, что криптоаналитик может не обладать навыками в области программирования. Кроме того, важно предусмотреть возможность работы под управлением наиболее распространенной ОС - MS Windows.

Итак, выделим набор основных требований к инструментальным средствам криптоанализа:

- Эффективность вычислений с длинными числами в модулярной арифметике;

- Наличие алгоритмов работы с разреженными матрицами;

- Наличие алгоритмов создания факторной базы, решета и разложения на множители;

- Удобство пользовательского интерфейса;

- Возможность сборки в ОС Windows.

Будем считать, что решение соответствует поставленной задаче, если оно удовлетворяет всем перечисленным пяти критериям оценки.

Анализ существующих подходов

Математические пакеты Maple [7.36] и Mathematica [7.45] отличаются простотой кодирования алгоритмов и не имеют встроенных ограничений на разрядность операндов. Тем не менее, помимо платформенной зависимости они обладают критическим недостатком - низкой эффективностью теоретико-числовых операций.

Высокой эффективности можно добиться, используя встроенные средства низкоуровневого языка программирования для разработки функций, необходимых для исследования криптосистем. Однако важно отметить, что реализация примитивов для конструирования современных методов криптоанализа асимметричных шифров оперирует числами в длинной арифметике. Встроенные числовые типы языков C и C++ имеют ограниченную разрядность:

- long: 32 бита;

- long long: 64 бита;

- double: 53 бита - мантисса, 11 бит - экспонента;

- long double: в зависимости от реализации языка может быть определен как double (см. выше) либо как extended double: 64 бита - мантисса, 15 бит - экспонента [7.1].

В реализации языков на платформе . NET отсутствует тип extended double: он доступен только неявно при выполнении промежуточных вычислений (например, где умножение дает результат, выходящий за пределы диапазона значений double, но последующее деление возвращает промежуточный результат обратно в этот диапазон). Кроме того, существует встроенный 128-битный тип данных decimal, позволяющий представлять целые числа разрядностью до 96 бит (в соответствии с размером мантиссы), однако он реализуется в режиме эмуляции, поскольку аппаратная поддержка этого типа на сегодняшний день отсутствует [7.11].

Java поддерживает возможность работы с длинными числами и обладает переносимостью, однако недостатком является низкая эффективность реализации.

Рассмотрим специализированные библиотеки функций для работы с длинной арифметикой и теоретико-числовыми задачами, находящиеся в открытом доступе: LIP, LiDIA, CLN, GMP, NTL.

Библиотека для работы с длинной арифметикой LIP (Long Integer Package) [7.18] является одной из первых таких библиотек. Она была разработана на языке ANSI C известным специалистом Арженом Ленстрой (Arjen K. Lenstra) и поддерживается Полом Лейлендом (Paul Leyland). При хорошей переносимости эта библиотека обладает низкой эффективностью. Кроме того, в ней отсутствует поддержка высокоуровневых теоретико-числовых алгоритмов.

Библиотека CLN (a Class Library for Numbers) [7.8] реализует элементарные арифметические, логические и трансцендентные функции. Авторами библиотеки являются Бруно Хейбл (Bruno Haible) и Ричард Крекел (Richard Kreckel). CLN содержит большой набор классов, реализованных на C++, в частности, классы для поддержки модулярной арифметики, операций с целыми, рациональными и комплексными числами, числами с плавающей запятой. Поскольку числовая библиотека задумывалась как универсальная, это привело к ее ограниченной применимости для решения узкоспециализированных задач.

Библиотека теоретико-числовых алгоритмов LiDIA [7.16], предложенная Томасом Папаниколау (Thomas Papanikolau, Technical University of Darmstadt), написана на C++,поддерживает различные пакеты для работы с целыми числами ( GMP, CLN, LIP ) и характеризуется высокоэффективными реализациями типов данных с увеличенной точностью и алгоритмов с большой временной сложностью. Недостатком библиотеки LiDIA является невозможность сборки в операционных системах Windows, что очень существенно в связи с широким использованием продуктов Microsoft и необходимостью проверки их защищенности.

При разработке GMP ( GNU Multiple Precision arithmetic library ) [7.12] был сделан упор на скорость. Эффективность от использования библиотеки теоретико-числовых алгоритмов GMP растет при увеличении разрядности операндов. Часть функций реализована на языке C, часть - на ассемблере. Автором является Торбжорд Гранланд (Torbjord Granlund). Помимо несовместимости с платформой Windows, недостатком GMP является отсутствие алгоритмов формирования факторной базы, разложения на множители и ряда других, необходимых для реализации современных методов криптоанализа.

Известная математическая библиотека библиотека NTL (a Library for doing Number Theory) [7.20] разработана Виктором Шаупом (Victor Shoup) для поддержки теоретико-числовых алгоритмов. Функции, реализованные на языке C++,характеризуются переносимостью. Библиотеку можно использовать совместно с GMP в целях повышения эффективности. NTL имеет большое количество преимуществ по сравнению с рассмотренными аналогами (см. табл. 7.1), однако для решения поставленной задачи реализованных в библиотеке NTL алгоритмов недостаточно. Кроме того, для ее использования в криптоанализе специалист должен обладать квалификацией программиста.

Как видно из табл. 7.1, ни одно из рассмотренных решений не удовлетворяет одновременно всем пяти установленным критериям.

Инструментальные средства криптоанализа асимметричных шифров

Для оценки стойкости криптосистем аналитику необходим инструмент, эффективно работающий с теоретико-числовыми задачами, обладающий простым пользовательским интерфейсом и легко расширяемый. Прототип такого средства для криптоанализа систем с открытым ключом реализован в виде программного комплекса "Инструментальные средства криптоанализа асимметричных шифров" (обозначение в таблице - КРИПТО) [7.31, 7.32]. Программный комплекс состоит из библиотеки КОНСТРУКТОР, включающей необходимые примитивы для конструирования современных методов криптоанализа асимметричных шифров, и приложения АНАЛИТИК, имеющего графический интерфейс пользователя для доступа алгоритмам факторизации и дискретного логарифмирования с использованием функций библиотеки КОНСТРУКТОР. Библиотека КОНСТРУКТОР написана на языке C++ и содержит компоненты, реализующие следующие основные функции:

- Дискретное логарифмирование;

- Факторизация целых чисел;

- Тестирование чисел на простоту;

- Решение систем линейных уравнений в кольцах вычетов и конечных полях.

Для выполнения операций с длинными числами использована библиотека NTL. Выбор базовой библиотеки, обусловленный её функциональностью, скоростью, компактностью (исходный код занимает чуть более 600 килобайт) и переносимостью, позволил получить эффективные реализации перечисленных теоретико-числовых алгоритмов. В настоящей работе мы не будем приводить полное сравнение библиотеки КОНСТРУКТОР с аналогами; заметим лишь, что если на решение задачи дискретного логарифмирования размерностью 55 бит с использованием системы Maple уходит порядка 8 часов, то разработанный программный комплекс КРИПТО позволяет за 10 минут вычислить дискретный логарифм в поле разрядностью 80 бит (испытания проводились на компьютере со следующими аппаратными характеристиками: процессор Intel Pentium IV 3,20GHz, ОЗУ 1Гб).

Расчет эффективности капитальных вложений в использование криптографических средств

Оценки вероятности взлома криптосистемы за определенный период позволяют определить сокращение риска НСД к данным от использования криптосистемы, например, за 1-й год - на 95%, за 2-й год - на 70%, за 3-й год - на 35%. При наличии достоверных оценок объема потерь от реализации угроз нарушения конфиденциальности, целостности или доступности защищаемых данных можно получить математические ожидания потерь и использовать их для определения эффективности криптосистемы с экономических позиций.

Анализ существующих подходов

В настоящее время нет единых стандартов, позволяющих оценить СКЗИ с экономических позиций, поэтому любой из разработанных методов заслуживает отдельного рассмотрения с выявлением его положительных и отрицательных сторон, а также сравнения его с другими представителями этого класса. В табл. 7.2 представлены результаты сравнительного анализа методов оценки эффективности инвестиций в средства обеспечения ИБ. На основании результатов был сделан вывод, что оптимальным является метод дисконтирования денежных потоков [7.42], позволяющий получить наиболее полное представление о целесообразности капитальных вложений, хотя и требующий много времени и усилий на расчет экономических показателей.

Методика дисконтирования денежных потоков при оценке эффективности инвестиций в СКЗИ

Определим денежные потоки, связанные с использованием СКЗИ, за период  (где t = 0, 1, 2…. T - периоды, Т - горизонт расчета).

(где t = 0, 1, 2…. T - периоды, Т - горизонт расчета).

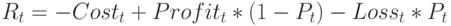

С защищаемой информацией связаны значения дохода  от ее использования и ущерба

от ее использования и ущерба  от НСД в течение указанного промежутка времени t. Затраты

от НСД в течение указанного промежутка времени t. Затраты  на приобретение, установку и эксплуатацию СКЗИ могут быть определены очень точно. Пусть результаты оценки способности криптосистемы противостоять атакам показали, что в t-м периоде злоумышленник получит доступ к защищаемой информации с вероятностью

на приобретение, установку и эксплуатацию СКЗИ могут быть определены очень точно. Пусть результаты оценки способности криптосистемы противостоять атакам показали, что в t-м периоде злоумышленник получит доступ к защищаемой информации с вероятностью  . Тогда математическое ожидание дохода

. Тогда математическое ожидание дохода  , связанного с использованием оцениваемой СКЗИ, вычисляется по формуле:

, связанного с использованием оцениваемой СКЗИ, вычисляется по формуле:

На основании этих данных о притоках и оттоках денежных средств вычисляются финансово-экономические показатели эффективности инвестиций в криптосистему и делаются выводы о ее соответствии потребностям организации.

| Методика оценки | Преимущества | Недостатки |

|---|---|---|

| Коэффициент возврата инвестиций | Показатель, понятный финансистам. | Отсутствие достоверных методов расчета в области ИТ. "Статичный" показатель. |

| Совокупная стоимость владения | Позволяет оценить целесообразность реализации проекта на основании оценки только затрат. Предполагает оценку затрат на различных этапах всего жизненного цикла системы. | Не учитывает качество системы безопасности. "Статичный" показатель. Показатель, специфичный для ИТ. |

| Дисконтированные показатели эффективности инвестиций | Показатель, понятный финансистам. Учитывает зависимость потока денежных средств от времени. Учитывает все потоки денежных средств, связанные с реализацией проекта. | Сложность расчета. |

Краткие итоги

Выполнен анализ существующих методов и средств оценки криптосистем, показаны их недостатки. Описаны этапы комплексного процесса оценки эффективности криптографических средств. Рассмотрены многокритериальные классификации криптосистем, атак и злоумышленников, положенные в основу их параметрических моделей. Описана математическая модель угроз безопасности информационных ресурсов, защищенных с использованием СКЗИ. Проведен сравнительный анализ программных средств, позволяющих решать задачи криптоанализа асимметричных шифров, показаны их преимущества и недостатки. Показаны преимущества и недостатки существующих методов обоснования инвестиций в средства обеспечения ИБ. Выделен набор финансово-экономических показателей для оценки эффективности СКЗИ с экономических позиций. Предложена методика дисконтирования денежных потоков при оценке эффективности инвестиций в СКЗИ.