|

Добрый день. Прошел курс, но на странице "Дипломы" неактивна ссылка на заказ и доставку удостоверения о повышении квалификации? Доступна только ссылка на сертификат. |

Списки доступа ACL. Настройка статического и динамического NAT

Настройка статического NAT

NAT (Network Address Translation) — трансляция сетевых адресов, технология, которая позволяет преобразовывать (изменять) IP адреса и порты в сетевых пакетах. NAT используется чаще всего для осуществления доступа устройств из локальной сети предприятия в Интернет, либо наоборот для доступа из Интернет на какой-либо ресурс внутри сети. Локальная сеть предприятия строится на частных IP адресах:

- 10.0.0.0 — 10.255.255.255 (10.0.0.0/255.0.0.0 (/8))

- 172.16.0.0 — 172.31.255.255 (172.16.0.0/255.240.0.0 (/12))

- 192.168.0.0 — 192.168.255.255 (192.168.0.0/255.255.0.0 (/16))

Эти адреса не маршрутизируются в Интернете, и провайдеры должны отбрасывать пакеты с такими IP адресами отправителей или получателей. Для преобразования частных адресов в Глобальные (маршрутизируемые в Интернете) применяют NAT.

NAT — технология трансляции сетевых адресов, т.е. подмены адресов (или портов) в заголовке IP-пакета. Другими словами, пакет, проходя через маршрутизатор, может поменять свой адрес источника и/или назначения. Подобный механизм служит для обеспечения доступа из LAN, где используются частные IP-адреса, в Internet, где используются глобальные IP-адреса.

Существует три вида трансляции Static NAT, Dynamic NAT, Overloading (PAT).

- Static NAT (статический NAT) осуществляет преобразование IP адреса один к одному, то есть сопоставляется один адрес из внутренней сети с одним адресом из внешней сети. Иными словами, при прохождении через маршрутизатор, адрес(а) меняются на строго заданный адрес, один-к-одному (Например, 10.1.1.5 всегда заменяется на 11.1.1.5 и обратно). Запись о такой трансляции хранится неограниченно долго, пока есть соответствующая строчка в конфигурации роутера.

- Dynamic NAT (динамический NAT) производит преобразование внутреннего адреса/ов в один из группы внешних адресов. То есть, перед использованием динамической трансляции, нужно задать nat-пул внешних адресов. В этом случае при прохождении через маршрутизатор, новый адрес выбирается динамически из некоторого диапазона адресов, называемого пулом (pool). Запись о трансляции хранится некоторое время, чтобы ответные пакеты могли быть доставлены адресату. Если в течение некоторого времени трафик по этой трансляции отсутствует, трансляция удаляется и адрес возвращается в пул. Если требуется создать трансляцию, а свободных адресов в пуле нет, то пакет отбрасывается. Иными словами, хорошо бы, чтобы число внутренних адресов было ненамного больше числа адресов в пуле, иначе высока вероятность проблем с выходом в WAN.

- Overloading(или PAT) позволяет преобразовывать несколько внутренних адресов в один внешний. Для осуществления такой трансляции используются порты, поэтому такой NAT называют PAT (Port Address Translation). С помощью PAT можно преобразовывать внутренние адреса во внешний адрес, заданный через пул или через адрес на внешнем интерфейсе.

Практическая работа 9-3-1. Статическая трансляция адресов NAT

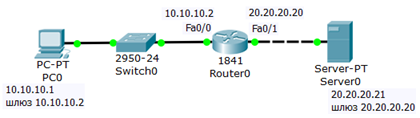

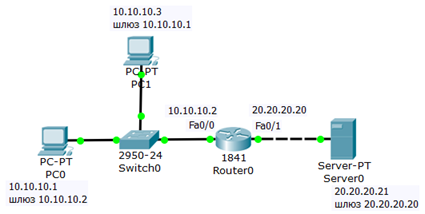

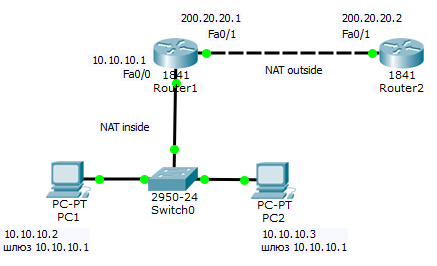

На рис. 9.17 имеется внешний адрес 20.20.20.20 (внешний интерфейс fa0/1) и внутренняя сеть 10.10.10.0 (внутренний интерфейс fa0/0). Нужно настроить NAT. Предполагается, что адреса уже прописаны, и сеть поднята (рабочая).

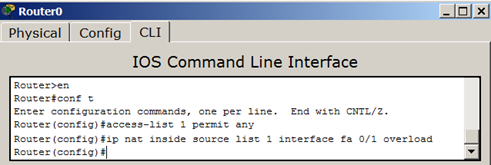

На R0 добавляем access-list, разрешаем всё (any)

Разрешаем весь трафик, то есть, любой IP адрес ( рис. 9.18).

Создаём правило трансляции

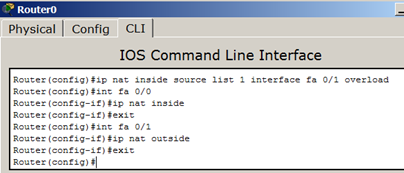

Теперь настроим трансляцию на интерфейсах (на внутреннем inside, на внешнем – outside), то есть, для R0 указываем внутренний и внешний порты ( рис. 9.19).

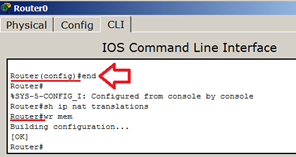

Выходим из режима глобального конфигурирования и записываем настройки роутера в микросхему памяти ( рис. 9.20).

Проверяем работу сети (просмотр состояния таблицы NAT)

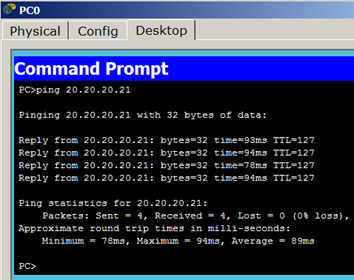

С PC0 пингуем провайдера и убеждаемся, что PC1 и сервер могут общаться ( рис. 9.21).

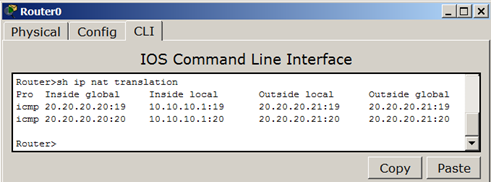

Для просмотра состояния таблицы NAT, одновременно с пингом используйте команду Router#sh ip nat translations (я запустил пинг с машины 10.10.10.1, т.е., с PC1 на адрес 20.20.20.21, т.е., на S0) – рис. 9.22.

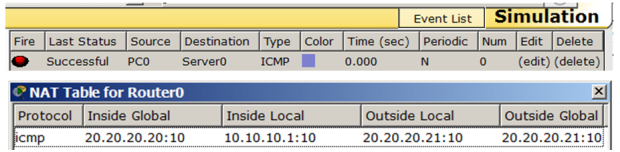

Убеждаемся в успешной маршрутизации в режиме симуляции ( рис. 9.23).

Задание 9.3

Если в схему добавить PC1 ( рис. 9.24), то будет ли работать статический NAT между ним и S0?

Решение задачи приведено в виде ![]() файла task-9-3.pkt.

файла task-9-3.pkt.

Практическая работа 9-3-2. Настройка статического NAT

Статический NAT - сопоставляет один NAT inside (внутренний=частный локальный ip-адрес) с одним NAT outside (глобальным=публичным внешним ip-адресом) – рис. 9.25. Здесь ISP (Internet Service Provider) - поставщик Интернет-услуг (Интернет-провайдер).

Алгоритм настройки R1

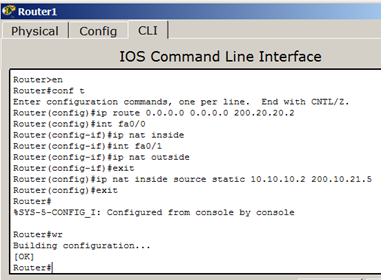

Ниже приведена последовательность команд конфигурирования маршрутизатора R1 по шагам.

Шаг 1. Настройка дефолта на R1

R1(config)# ip route 0.0.0.0 0.0.0.0 200.20.20.2

Шаг 2. Настройка внутреннего интерфейса в отношение NAT

R1(config)# interface fastethernet 0/0 R1(config-if)# ip nat inside

Шаг 3. Настройка внешнего интерфейса в отношение NAT

R1(config)# interface fastethernet 0/1 R1(config-if)# ip nat outside

Шаг 4. Настройка сопоставления ip-адресов.

R1(config)# ip nat inside source static 10.10.10.2 200.10.21.5

В результате этой команды ip-адресу 200.10.21.5 всегда будет соответствовать внутренний ip-адрес 10.10.10.2, т.е. если мы будем обращаться к адресу 200.10.21.5 то отвечать будет PC1.

Полный листинг команд приведен на рис. 9.26.

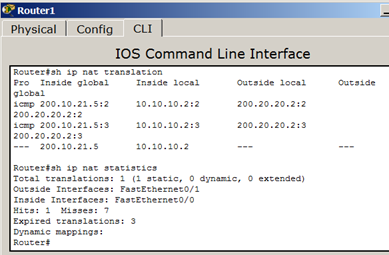

Команды для проверки работы NAT

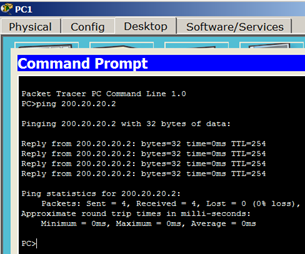

Проверим связь PC1 и R2 ( рис. 9.27).

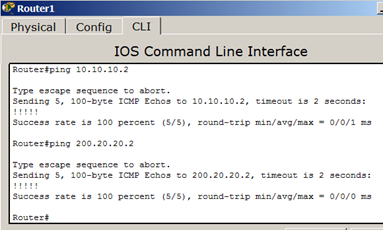

Проверим, что R1 видит соседние сети ( рис. 9.28).

Проверим механизм работы статического NAT: команда show ip nat translations выводит активные преобразования, а команда show ip nat statistics выводит статистику по NAT преобразованиям ( рис. 9.29).

Из иллюстрации видим, что глобальному ip-адресу 200.10.21.5 соответствует локальный ip-адрес 10.10.10.2,а также, какой интерфейс является внешним, а какой -внутренним.

Рабочая схема сети данного примера представлена в виде ![]() файла task-9-4.pkt.

файла task-9-4.pkt.